Hashing criptográfico: una descripción completa

El término función hash se ha utilizado en informática durante bastante tiempo y se refiere a un servicio que comprime una cadena de entradas arbitrarias en una cadena de longitud fija. Las funciones hash criptográficas tienen un papel importante que desempeñar en las tecnologías de comunicación modernas. Son una parte crucial de la ciberseguridad y de protocolos específicos de criptomonedas como Bitcoin.

Si tiene alguna inclinación por las criptomonedas, ¡opte hoy por un curso de certificación en criptomonedas en línea !

Aprendizaje del blog

- Descripción general

- Mecanismo de trabajo

- Hashing en criptomonedas

- Propiedades

- Aplicaciones

- Algoritmos hash criptográficos

- Ilustración

- Conclusión

En esta publicación, destacamos la importancia de las funciones hash, sus propiedades y el reciente desarrollo progresivo en este campo.

Descripción general

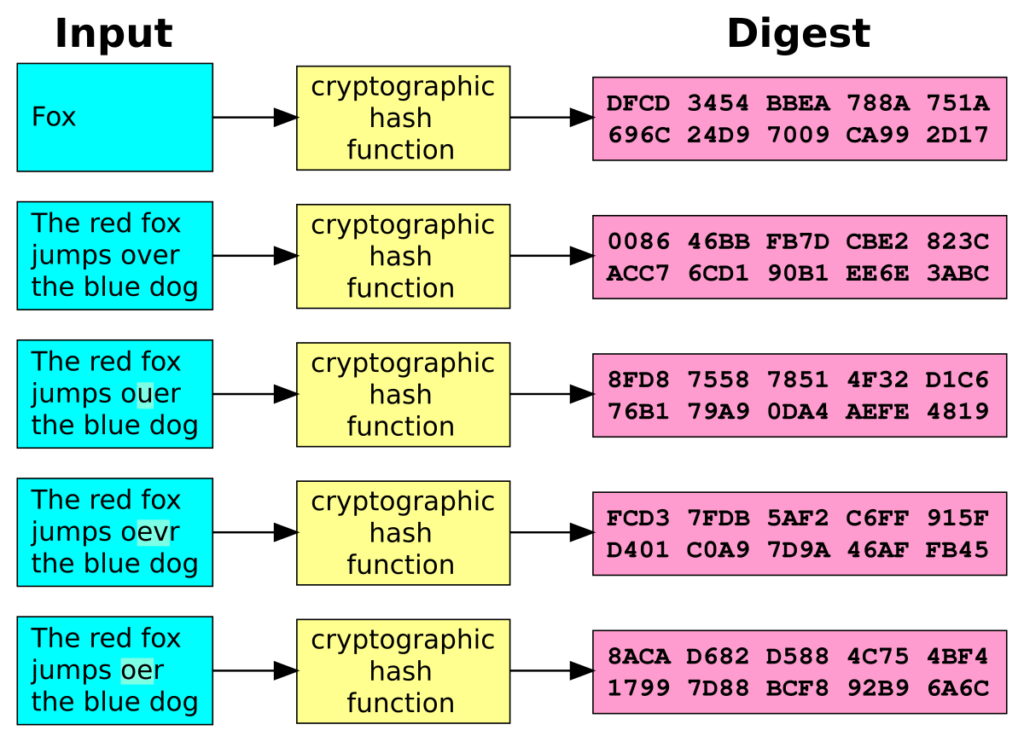

El hash es un método de criptografía que convierte cualquier forma de datos en una cadena de texto única. Cualquier fragmento de datos puede ser objeto de hash, independientemente de su tamaño o tipo. En el hash tradicional, independientemente de la escala, el tipo o la longitud de los datos, el hash producido por cualquier dato siempre tiene la misma longitud. Un hash está diseñado para actuar como una función unidireccional: se pueden introducir datos en un algoritmo de hash y obtener una cadena única, pero si se obtiene un nuevo hash, no se pueden decodificar los datos de entrada que representa. Un fragmento de datos único siempre producirá el mismo hash.

Mecanismo de trabajo

El hash es un procedimiento matemático que es fácil de ejecutar pero increíblemente difícil de revertir. La diferencia entre el hash y el cifrado es que el cifrado se puede revertir o descifrar utilizando una clave específica. Las funciones hash más utilizadas son MD5, SHA1 y SHA-256. Algunos procesos de hash son considerablemente más difíciles de descifrar que otros. Para empezar, SHA1 es más fácil de descifrar que bcrypt.

Hashing en criptomonedas

Cuando una empresa se entera de que las contraseñas de una red han sido vulneradas, normalmente significa que los piratas informáticos han obtenido los hashes que representan las contraseñas. A continuación, los piratas informáticos ejecutan los hashes de las palabras más utilizadas y las combinaciones de palabras y números comunes para descifrar algunas de las contraseñas que los usuarios han guardado. La industria de la ciberseguridad está utilizando ahora el mecanismo de salting. Salting implica añadir datos aleatorios a la contraseña antes de aplicarle el hash y almacenar el valor de sal con el hash. Este proceso hace que sea más difícil para los piratas informáticos utilizar las técnicas de precomputación y descifrar los datos hash que han adquirido. El hash criptográfico ha desempeñado un papel desde hace mucho tiempo en la ciberdefensa y está a punto de impulsar la próxima ola de aplicaciones de blockchain.

Propiedades

La función hash criptográfica perfecta tiene las siguientes características clave:

- Está predeterminado, lo que significa que el mismo mensaje siempre resultará en el mismo hash.

- Es fácil calcular el valor hash de cualquier mensaje dado.

- Es imposible generar un mensaje que produzca un valor hash determinado.

- Es difícil encontrar dos mensajes diferentes con el mismo valor hash.

- Un ligero ajuste al mensaje alterará el valor hash tan significativamente que el nuevo valor hash parecerá no tener relación con el antiguo, lo que se conoce como el efecto avalancha.

Aplicaciones

Las funciones hash criptográficas tienen muchas aplicaciones en materia de seguridad de la información, especialmente en:

- Firmas digitales

- Códigos de autenticación de mensajes

- Funciones hash ordinarias

- Indexación de datos en funciones hash

- Toma de huellas dactilares

- Detectar datos duplicados o identificar archivos de forma única

- Sumas de comprobación

- Verificar la integridad de mensajes y archivos

- Verificación de contraseña

- Prueba de trabajo

Algoritmos hash criptográficos

Hay una lista muy larga de algoritmos hash criptográficos, aquí hay una lista de algunos de ellos.

-

MD5

MD5 fue desarrollado por Ronald Rivest en 1991 para reemplazar la función hash MD4 anterior y fue incluido en la lista RFC 1321 en 1992. Las colisiones con MD5 pueden deliberarse en cuestión de segundos, lo que hace que el algoritmo no sea adecuado para la mayoría de las aplicaciones donde es necesario un hash criptográfico. MD5 genera un resumen de 128 bits (16 bytes).

-

SHA-1

SHA-1 fue desarrollado como parte del Proyecto de Gobierno Capstone de los Estados Unidos. La especificación original, ahora comúnmente conocida como SHA-0 del algoritmo, fue publicada en 1993 con el título Secure Hash Standard, FIPS PUB 180, por la agencia de estándares del gobierno de los Estados Unidos, es decir, el Instituto Nacional de Estándares y Tecnología. Fue retirada poco después de su publicación por la NSA y reemplazada por una versión modificada, publicada en 1995 en FIPS PUB 180-1 y comúnmente conocida como SHA-1. Las colisiones en oposición al algoritmo SHA-1 completo pueden producirse utilizando un ataque roto, y la función hash debe considerarse rota. SHA-1 proporciona una entrada de hash de 160 bits (20 bytes). Los documentos pueden referirse a SHA-1 como "SHA", aunque esto puede entrar en conflicto con otros algoritmos hash regulares como SHA-0, SHA-2 y SHA-3.

-

Torbellino

Whirlpool es una función hash criptográfica desarrollada por Vincent Rijmen y Paul SLM Barreto, quienes la definieron por primera vez en 2000. Whirlpool se basa en una versión significativamente modificada del Estándar de cifrado avanzado (AES). Whirlpool proporciona un resumen hash de 512 bits (64 bytes).

-

Cifrado binario

Bcrypt es una función de hash de contraseñas, basada en el cifrado Blowfish, que se presentó en USENIX en 1999. Además de incorporar sal para proteger contra ataques de tablas arco iris, bcrypt es una función adaptativa. Con el tiempo, se puede aumentar la iteración para que sea más lenta y así siga siendo resistente a ataques de búsqueda por fuerza bruta, incluso con un aumento de la computación.

Ilustración

El uso potencial de un hash criptográfico se puede ilustrar con un pequeño ejemplo: Jack le plantea a Jimmy un problema matemático difícil y afirma que lo ha resuelto. A Jimmy le gustaría intentarlo él mismo, pero le gustaría estar seguro de que Jack no se está engañando.

Por lo tanto, Jack escribe su solución, calcula su hash y le dice a Jimmy el valor del hash (mientras mantiene la solución en secreto). Luego, cuando Jimmy encuentra la solución por sí mismo un par de días después, Jack puede demostrar que tenía la solución antes revelándola y haciendo que Jimmy la convierta y verifique que coincida con el valor del hash que se le dio anteriormente.

Conclusión

Las funciones hash criptográficas sí ofrecen barreras a los atacantes, como los reductores de velocidad que reducen la velocidad de una motocicleta. Pero es importante tener en cuenta que, en última instancia, la motocicleta seguirá avanzando por el carril. Pero no importa cuán alto sea el reductor de velocidad, el atacante eventualmente podrá superarlo. El desafío constante es frenar los ataques mientras se equilibran las necesidades y la satisfacción de sus usuarios. El consejo de blockchain sugiere que obtenga un título en línea en criptomonedas o incluso puede consultar algunas certificaciones de criptomonedas disponibles.

Deja una respuesta