Ataque Dusting de Binance a Litecoin: todo lo que debes saber

Un ataque de dusting es un tipo de actividad maliciosa relativamente nueva que utilizan los estafadores y los piratas informáticos para obstaculizar la privacidad de los usuarios de Bitcoin y otras criptomonedas . Esto se hace enviando cantidades limitadas de monedas a sus billeteras personales. Los atacantes rastrean la actividad transaccional de estas billeteras. Luego realizan un análisis combinado de varias direcciones en un intento de identificar la empresa o el individuo detrás de cada billetera.

Entendiendo el término 'polvo'

En el lenguaje de las criptomonedas, el término "polvo" hace referencia a una cantidad minúscula de monedas o tokens, una cantidad tan pequeña que muchos usuarios ni siquiera la notan. Si tomamos como ejemplo el Bitcoin, la unidad más pequeña de la moneda Bitcoin es un satoshi. Por lo tanto, la palabra "polvo" puede denotar un par de cientos de satoshis. En un intercambio de criptomonedas, el término "polvo" también se refiere a "pequeñas cantidades" de monedas que "quedan atrapadas" en las cuentas de los usuarios después de la ejecución de las órdenes de negociación. Aunque los saldos de "polvo" no se pueden negociar, Binance permite a los usuarios convertirlos a BNB (moneda de Binance).

¿Cómo funciona un ataque de polvo?

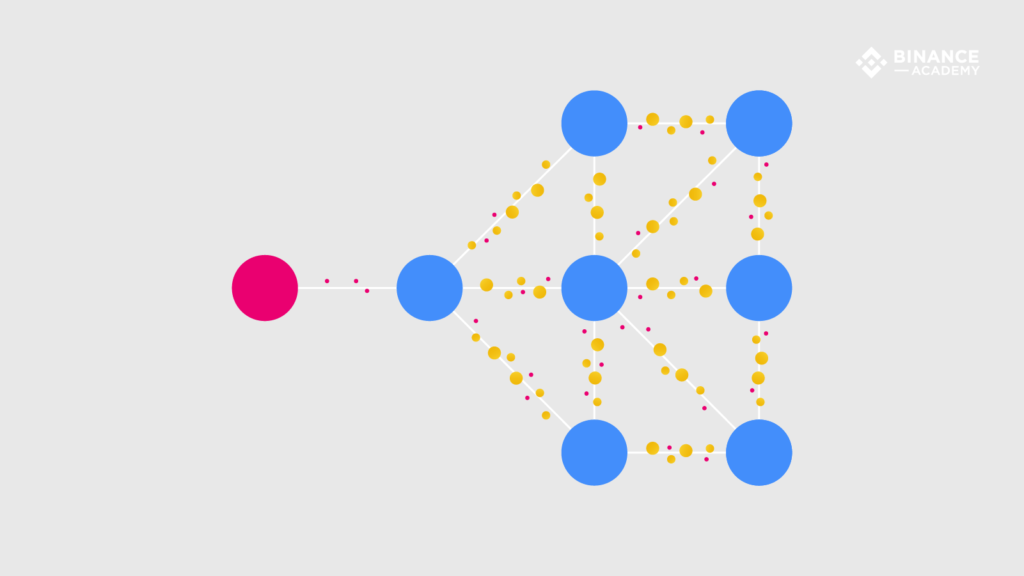

Para socavar la protección brindada para el funcionamiento de su billetera, el atacante envía un UTXO a una de sus direcciones. El trasfondo de esto es la funcionalidad de su billetera. Ahora sabemos que su billetera administra varias UTXO de diferentes tamaños en diferentes direcciones. Ahora, si desea enviar una cierta cantidad, su billetera aumentará la cantidad combinando diferentes UTXO entre sí. Su billetera crea transacciones a través de múltiples entradas.

El atacante está esperando que tu billetera use el UTXO que envió para la siguiente transacción y lo combine con los UTXO de tus otras direcciones. El uso de UTXO de diferentes direcciones para la transacción revela al atacante que todas las direcciones están controladas por ti. A partir de este punto, el atacante podrá rastrear la red de direcciones administradas por tu billetera.

¿Cómo obtiene el atacante tu identidad?

Las intersecciones centrales son los puntos débiles del sistema. En los intercambios de criptomonedas, los usuarios deben registrarse con los datos correctos para participar en las transacciones. Cuando un usuario se registra, se le crea una billetera correspondiente, que utiliza para realizar transacciones en el intercambio. Por lo general, una billetera se asigna a una identidad específica. Es fundamental para el anonimato de cada usuario que envíe monedas desde su billetera personal a la billetera que se le ha asignado. En este punto, el atacante podrá establecer una conexión directa entre la billetera anónima anterior y la billetera no anonimizada. El patrón de transacciones revelará entonces si el propietario es el mismo o no. El atacante utiliza este conocimiento para atacar a las víctimas de forma específica. Esto puede ser un ataque de phishing (un ataque utilizado para robar datos del usuario) o chantaje.

Cómo protegerse de los ataques de polvo

Si le preocupa la privacidad, deberá realizar ciertos esfuerzos adicionales. Informarse sobre el proceso de dusting es el primer y más importante paso. El segundo paso es comprender que los ataques de dusting ocurren porque la mayoría de las criptomonedas operan en una cadena de bloques pública y transparente. Las dos opciones disponibles para su seguridad son:

1. Confundir al atacante

En este paso, ocultarás tus movimientos confundiendo la vigilancia de la cadena de bloques . Usa una VPN para mezclar tus monedas. Asegúrate de usar direcciones diferentes cada vez que realices una transacción o envíes fondos a alguien.

2. Utilice las opciones de privacidad

Utilice las funciones de privacidad integradas para bloquear la vista de los atacantes. Utilice la red Lightning de Litecoin para enviar transacciones, ya que estas se realizan fuera de la cadena y no se pueden monitorear.

Ataque Dusting de Binance a Litecoin: ¿Qué es?

El 10 de agosto, la plataforma de intercambio de criptomonedas global Binance reveló que cincuenta direcciones de Binance-Litecoin habían recibido 0,00000546 LTC. Binance consideró que esto era parte de un ataque de dusting a gran escala. James Jager, el líder del proyecto en Binance Academy, fue la primera persona en identificar el ataque y declaró lo siguiente:

“Se trató de un ataque que afectó a toda la red, lo que significó que afectó a todos los usuarios de Litecoin que tenían una dirección Litecoin activa en ese momento… Nos dimos cuenta del ataque Dusting el sábado por la mañana cuando uno de nuestros ángeles de Binance recibió una pequeña cantidad de LTC en su billetera Litecoin”.

El cofundador de Glassnode, el proveedor de datos de blockchain , Jan Happel, investigó el ataque y confirmó que aproximadamente 300.000 direcciones se vieron afectadas en lugar de las primeras cincuenta, que fueron reportadas por Binance. Luego, Glassnode examinó rápidamente la blockchain de Litecoin y analizó todos los UTXO, que tienen un saldo de transacción menor que la tarifa de transacción promedio de ese día en particular. Un UTXO que es menor que la tarifa promedio no se puede gastar y actúa como "polvo". UTXO, que significa Unspent Transaction Output, es similar a un billete o moneda. Es como el dinero en su billetera. Glassnode informó que el polvo afectó a 294.582 direcciones. Glassnode también descubrió que no se informó de un ataque similar que ocurrió en abril de este año. James Jagger también informó que el atacante responsable de este ataque se puso en contacto con ellos. Aparentemente, el propietario posee grupos de minería que tienen su base en Rusia. El atacante mencionó que su intención era publicitar sus servicios y no causar pánico.

Conclusión

Aunque las cadenas de bloques son imposibles de piratear o alterar, las billeteras suelen ser un motivo de preocupación. Como los usuarios no comparten su información personal al crear la cuenta, no pueden probar el robo en caso de que un pirata informático obtenga acceso a sus monedas, e incluso si lo hacen, es inútil. Por lo tanto, en resumen, es importante estar al tanto de los ataques de dusting, los ataques de desanonimización y otras amenazas de seguridad que son parte del espacio de las criptomonedas. Las medidas de seguridad que puede tomar para mantenerse alejado de estos ataques son cifrar sus billeteras, instalar una VPN junto con un antivirus confiable y almacenar las claves dentro de carpetas cifradas.

Deja una respuesta