¿Qué es el cryptojacking? Conozca cómo reconocerlo, detectarlo y prevenirlo

¿Tienes curiosidad por aprender el concepto de cryptojacking? Si tu respuesta es sí, has llegado al lugar correcto. Este artículo muestra todo lo que necesitas saber sobre cryptojacking, cómo reconocerlo, detectarlo y cómo mantenerte a salvo.

Aprendizaje de blog

- ¿Qué es el cryptojacking?

- ¿Cómo pueden los criptohackers infectar las computadoras?

- Detección de cryptojacking

- ¿Cómo prevenir el cryptojacking?

- Palabras finales

¿Qué es el cryptojacking?

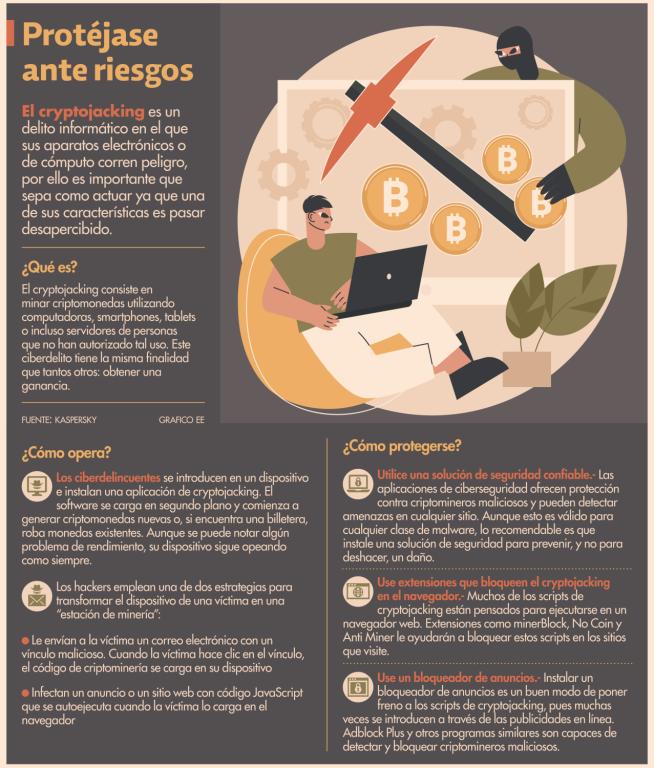

Se define como el uso no autorizado de la computadora de otra persona para minar criptomonedas. Este tipo de ataque permite a los piratas informáticos utilizar el poder computacional de víctimas inocentes para minar Bitcoin y Ethereum como criptomonedas.

Con tan solo unas pocas líneas de código, los piratas informáticos inteligentes pueden secuestrar los recursos de las computadoras o dispositivos móviles y dejar a las víctimas desprevenidas con un mayor uso del procesador, tiempos de respuesta más lentos, dispositivos informáticos sobrecalentados e incluso facturas de electricidad más altas. Esta no es la única forma que están adoptando los piratas informáticos. Los piratas informáticos pueden secuestrar ya sea haciendo que la víctima haga clic en un enlace malicioso que carga un código de criptominería en el sistema o infectando un sitio web o un anuncio en línea con JavaScript que se ejecuta automáticamente una vez cargado en el navegador de la víctima.

Si buscas un título en línea sobre criptomonedas y trading, no esperes más. Consulta los mejores cursos de certificación en blockchain aquí.

¿Cómo pueden los criptohackers infectar las computadoras?

Ahora que hemos entendido qué es el cryptohacking, es crucial comprender los métodos que utilizan los cryptojackers para minar criptomonedas de forma maliciosa, ya que estar al tanto de estos métodos puede llevar a una detección temprana del cryptojacking en su sistema informático.

Ataque por correo electrónico: criptominería basada en archivos

Este tipo de criptohacking es el más conocido y se realiza mediante correos electrónicos maliciosos. Lo que sucede es que se envía un correo electrónico que contiene un archivo adjunto que parece legítimo, como el de una institución bancaria, y cuando el usuario hace clic en el enlace, se ejecuta un código que descarga el script de criptominería en la computadora.

Como este script funciona en segundo plano, el usuario ni siquiera se da cuenta de que su computadora está secuestrada.

Criptominería en la nube

En el cryptojacking en la nube, los cibercriminales piratean su red informática y buscan en el código y los archivos claves API con acceso a la nube, y una vez que obtienen acceso, los piratas informáticos pueden usar enormes cantidades de recursos informáticos, lo que resulta en un aumento drástico de costos para los usuarios de cuentas en la nube sin siquiera saber por qué.

Criptojacking basado en navegador

En este tipo de piratería, los piratas informáticos crean un script de criptominería utilizando cualquier lenguaje de programación y luego lo incorporan en varios sitios web. El script se incorpora a anuncios y complementos de WordPress que no se han actualizado. El script se ejecuta automáticamente y el código se descarga en la computadora del usuario. Cuando el usuario visita el sitio web comprometido y hace clic en el complemento o los anuncios, el script de criptominería comienza a ejecutarse en segundo plano en el dispositivo.

Detección de cryptojacking

Detectar la actividad maliciosa del cryptojacking y determinar cuáles de sus sistemas han sido comprometidos puede ser difícil, lo que puede degradar aún más el funcionamiento de su negocio.

A continuación se muestran algunos de los métodos para detectar el cryptojacking antes de que sea demasiado tarde.

No pase por alto los dispositivos de sobrecalentamiento : los scripts de criptominería consumen muchos recursos informáticos, lo que puede provocar que los dispositivos trabajen más y se sobrecalienten, lo que puede provocar daños en la computadora o acortar su vida útil.

Rendimiento informático: el código de criptominería puede provocar una caída en el rendimiento de su dispositivo que incluso puede ralentizar las funciones básicas. Como este puede ser el primer signo de criptominería, solicite a sus empleados que estén atentos a cualquier disminución en el procesamiento.

Monitoree el uso anormal de la CPU: monitoree el uso de su CPU y, si hay un aumento en su uso cuando los usuarios están en un sitio web con poco contenido multimedia, es una señal de que pueden estar ejecutándose scripts de criptominería.

Manténgase actualizado sobre las últimas tendencias de cryptojacking : la información sobre cryptojacking cambia constantemente a medida que los cibercriminales inventan nuevos scripts de minería y métodos para infectar su dispositivo. Mantenerse actualizado sobre las últimas tendencias puede ayudarlo a detectar cryptojacking en su red y dispositivos.

Además de las razones mencionadas anteriormente, también debe verificar si hay cambios en el código de sus sitios web y escanearlos regularmente para detectar malware. Estas prácticas lo ayudarán a planificar rápidamente y evitar que se produzca criptojacking en sus dispositivos.

¿Quieres sobresalir en tu carrera? Estás a un paso de los mejores cursos de certificación en Blockchain.

¿Cómo prevenir el cryptojacking?

Si bien los métodos de detección mencionados anteriormente ayudan a curar sus dispositivos, aquí hay una lista de algunas medidas preventivas a adoptar cuando existe una amenaza para proteger sus dispositivos informáticos y sus propios criptoactivos.

- Educarse y capacitar a los empleados para comprender y detectar el cryptojacking en etapas tempranas para que se puedan tomar medidas inmediatas para investigar más a fondo.

- Utilice extensiones anti-criptominería para evitar las amenazas, ya que dichas extensiones pueden impedir que se produzca la criptominería.

- Para una capa adicional de protección, desactive JavaScript, ya que puede impedir que el script de criptominería se ejecute en su computadora y otros dispositivos.

- Utilice un bloqueador de anuncios, ya que puede detectar y bloquear códigos de criptominería maliciosos.

Palabras finales

Por lo tanto, al final, podemos decir que mantenerse a salvo de las últimas amenazas como el cryptojacking es un trabajo de tiempo completo. Pero mantener sus dispositivos a salvo del cryptojacking no autorizado no es tan difícil como parece. El cryptojacking consiste en la detección temprana y en adoptar las medidas preventivas adecuadas si surge una amenaza. Con los consejos y las tácticas mencionadas anteriormente, tiene los medios para detectar y tomar medidas preventivas y asegurarse de que los recursos de su computadora sigan siendo solo suyos.

Para obtener más información sobre la tecnología blockchain y convertirse en un experto en blockchain, consulte las mejores certificaciones blockchain en Blockchain Council.

Deja una respuesta